VxLAN ist eine weitere Technik um Layer-2 Netze über Tunnel zu verbinden. Die statische Konfiguration ist bei zwei bis drei Leaf-Switches noch überschaubar, wird jedoch bei einer hohen Anzahl an Leafs sehr aufwendig.

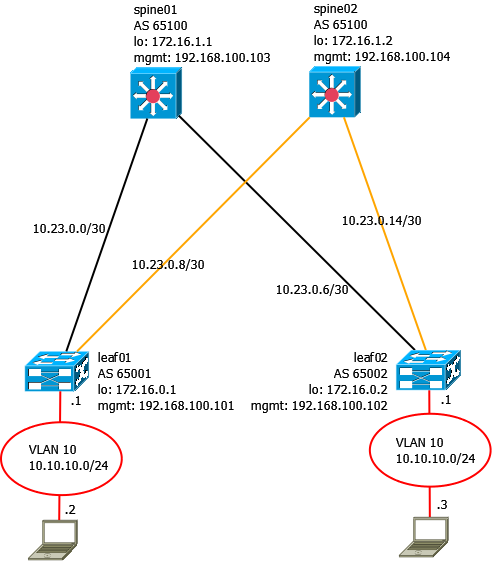

Es wird folgende Topologie verwendet:

Die Topologie und die Grundkonfigurationen entsprechen dem Beitrag “EVPN unter Cumulus”. Die Konfiguration kann bis zum VLAN 10 übernommen werden. Beide Clients sollten dann ihr Gateway anpingen können.

Jetzt werden statische VxLAN-Tunnel eingerichtet.

leaf01

1

2

3

4

5

net add vxlan vni-1010 bridge access 10

net add vxlan vni-1010 stp bpduguard

net add vxlan vni-1010 stp portbpdufilter

net add vxlan vni-1010 vxlan local-tunnelip 172.16.0.1

net add vxlan vni-1010 vxlan remoteip 172.16.0.2

leaf02

1

2

3

4

5

net add vxlan vni-1010 bridge access 10

net add vxlan vni-1010 stp bpduguard

net add vxlan vni-1010 stp portbpdufilter

net add vxlan vni-1010 vxlan local-tunnelip 172.16.0.2

net add vxlan vni-1010 vxlan remoteip 172.16.0.1

Anschließend sollten sich beide Clients pingen können.

1

2

3

4

5

6

7

8

9

10

server01:~# ping 10.10.10.3 -c 3

PING 10.10.10.3 (10.10.10.3): 56 data bytes

64 bytes from 10.10.10.3: seq=0 ttl=64 time=1.775 ms

64 bytes from 10.10.10.3: seq=1 ttl=64 time=3.203 ms

64 bytes from 10.10.10.3: seq=2 ttl=64 time=2.187 ms

server02:~# ping 10.10.10.2 -c 3

PING 10.10.10.2 (10.10.10.2): 56 data bytes

64 bytes from 10.10.10.2: seq=0 ttl=64 time=1.896 ms

64 bytes from 10.10.10.2: seq=1 ttl=64 time=3.249 ms

64 bytes from 10.10.10.2: seq=2 ttl=64 time=3.625 ms

Damit wäre VxLAN eingerichtet.